Sicherheits-Web-Gateway

Cloud Access Security Brokers (CASBs)

Punkte zur Durchsetzung von Sicherheitsrichtlinien, die zwischen Cloud-Service-Kunden und Cloud-Service-Anbietern angesiedelt sind

ZTNA, bekannt als Software-definierter Perimeter (SDP)

Entfernt Anwendungsressourcen von der öffentlichen Sichtbarkeit und reduziert die Angriffsfläche erheblich.

Was sind die Schlüsselkonzepte der Zero-Trust-Sicherheit?

Um dieses Ziel zu erreichen, gelten für den Zero-Trust-Zugang die folgenden Grundprinzipien:

- Der Zugang zu Unternehmensressourcen wird durch eine dynamische Politik bestimmt

- Die gesamte Kommunikation mit Ressourcen muss authentifiziert, autorisiert und verschlüsselt sein.

- Authentifizierung und Autorisierung sind unabhängig vom zugrunde liegenden Netzwerk

- Das Unternehmen überwacht und misst die Integrität und die Sicherheitslage aller eigenen und zugehörigen Vermögenswerte

Cybersecurity der nächsten Generation:

Ein moderner Ansatz für die Cybersicherheit in der Cloud und beim Arbeiten von überall aus

- Multi-Faktor-Authentifizierung (MFA) ist ein gemeinsamer Faktor in einer Zero-Trust-Politik

- Sichern Sie Geräte, optimieren Sie Verbindungen, und schützen Sie Anwendungen mit einer benutzerfreundlichen Cloud-Plattform.

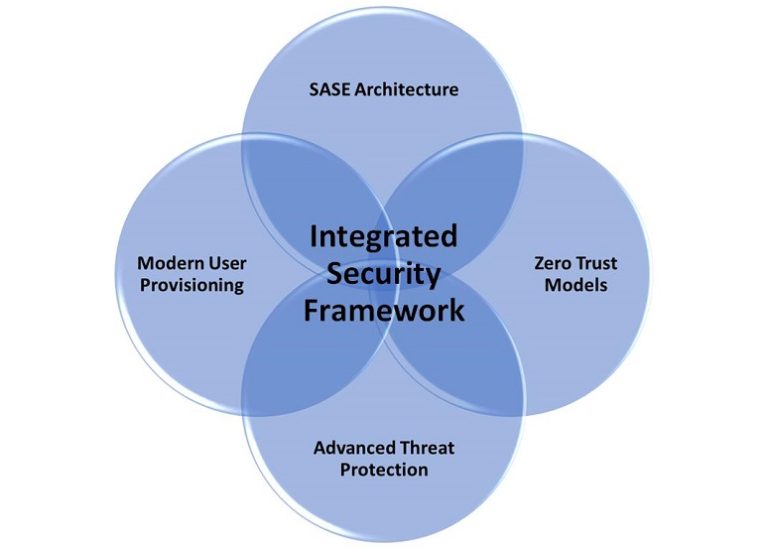

- Moderne Dienste für Benutzerbereitstellung und Authentifizierung

- Null-Vertrauensmodell für alle Systeme und Dienste

- SASE-Architektur (Secure Access Service Edge)

- Erweiterte Dienste zum Schutz vor Bedrohungen (ATP)