Pasarela web de seguridad

Corredores de seguridad de acceso a la nube (CASB)

Puntos de aplicación de la política de seguridad, situados entre los consumidores de servicios en la nube y los proveedores de servicios en la nube

ZTNA, conocido como perímetro definido por software (SDP)

Elimina los activos de la aplicación de la visibilidad pública y reduce significativamente la superficie de ataque.

¿Cuáles son los conceptos clave de la seguridad Zero Trust?

Para lograr su objetivo, el acceso de Confianza Cero se rige por los siguientes principios fundamentales:

- El acceso a los recursos de la empresa está determinado por una política dinámica

- Todas las comunicaciones a los recursos deben estar autenticadas, autorizadas y encriptadas

- La autenticación y la autorización son agnósticas a la red subyacente

- La empresa supervisa y mide la integridad y la postura de seguridad de todos los activos propios y asociados

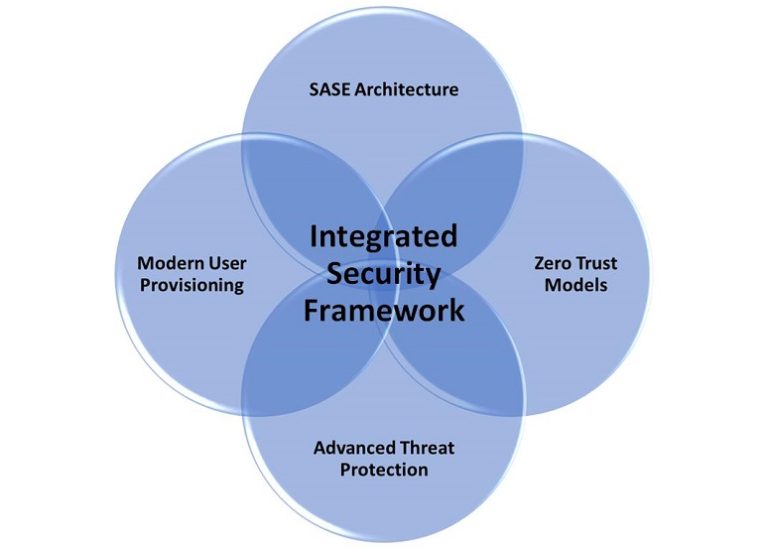

Ciberseguridad de última generación:

Un enfoque moderno de la ciberseguridad para la nube y el trabajo desde cualquier lugar

- La autenticación multifactor (MFA) es un factor común en una política de confianza cero

- Asegure los dispositivos, optimice las conexiones y proteja las aplicaciones con una plataforma en la nube fácil de usar.

- Servicios modernos de aprovisionamiento y autenticación de usuarios

- Modelo de confianza cero para todos los sistemas y servicios

- Arquitectura de borde de servicio de acceso seguro (SASE)

- Servicios de protección contra amenazas avanzadas (ATP)